Vysávač ako špión? Hacker odhalil bezpečnostnú dieru v čínskych zariadeniach

Pomerne neobvyklým skutkom na seba pred niekoľkými týždňami upozornil francúzsky softvérový vývojár Sammy Azdoufal, ktorý žije v Španielsku. Pôvodne chcel len nájsť spôsob, ako ovládať svoj robotický vysávač „Romo“ od čínskeho výrobcu DJI pomocou herného ovládača. Na tento účel použil gamepad z hernej konzoly.

Pri analýze komunikačného softvéru zariadenia však narazil na prekvapivý poznatok. Digitálny kľúč („token“) mu neposkytol prístup len k jeho vlastnému zariadeniu, ako by zodpovedalo očakávanej situácii.

Token pre vysávače ako univerzálny kľúč

V skutočnosti token fungoval ako univerzálny kľúč. Počas niekoľkých minút bol jeho počítač vďaka tomuto tokenu schopný získať údaje z približne 6 700 robotov v 24 krajinách. Navyše sa mu podarilo prečítať viac ako 100 000 stavových hlásení a zistiť údaje o ich polohe.

Tým to však neskončilo – mohol získať aj prístup k záznamom z kamier a mikrofónov a dokonca nahliadnuť do pôdorysov bytov. Vývojár sa tak nechtiac stal „pánom“ celej flotily prepojených zariadení.

Ako vo štvrtok 12. marca uviedol denník Times of India, čínsky výrobca DJI, ktorý okrem iného vyrába aj drony, vyplatil Azdoufalovi 30 000 dolárov. Išlo o odmenu v rámci takzvaného programu bug bounty. Vďaka informáciám od Azdoufala mohol výrobca bezpečnostnú dieru v robotickom vysávači nakoniec odstrániť pomocou aktualizácie.

Robotické vysávače alebo dverové kamery pripojené na cloudové servery

Nie je to prvý incident, pri ktorom hackeri získali prístup k robotickému vysávaču. Napríklad v máji 2024 neznámi útočníci naprogramovali zariadenie spoločnosti Ecovacs tak, aby kričalo nadávky a dokonca prenasledovalo psov. Aj pri zariadeniach firiem Dreame Technology alebo Narwal Robotics sa objavili bezpečnostné medzery v kamerách alebo podobné problémy s neoprávneným prístupom.

Takzvaný internet vecí (IoT) spôsobil, že množstvo zdanlivo nenápadných domácich zariadení je dnes pripojených k internetu. Týka sa to robotických vysávačov rovnako ako dverových kamier či reproduktorov. Tieto zariadenia často obsahujú kamery na navigáciu, mikrofóny na hlasové príkazy a senzory na mapovanie priestoru.

K tomu pristupuje trvalé prepojenie s cloudovými servermi a často aj vzájomné prepojenie s ďalšími zariadeniami, ktoré si medzi sebou vymieňajú údaje. Zariadenia pravidelne odosielajú informácie na servery – napríklad o stave batérie alebo o pôdoryse bytu, v ktorom pracujú.

Server prijímal tokeny – bez overovania oprávnení

Riziko vzniká tam, kde existujú medzery v kontrole pripojenia a prístupových oprávnení. Aby bolo možné zariadenie ovládať pomocou aplikácie v smartfóne alebo cez notebook, komunikuje so serverom. Mnohé zariadenia na to využívajú ľahký komunikačný protokol nazývaný MQTT.

Zjednodušene povedané, zariadenie sa prihlási na server a pravidelne odosiela stavové údaje. Aplikácia majiteľa si potom požadované údaje zo servera vyžiada. Server zvyčajne disponuje mechanizmami, ktoré dôkladne overujú, ktorý používateľ má prístup ku ktorým údajom.

Práve tieto kontrolné mechanizmy v prípade zariadenia DJI, ktoré používal Sammy Azdoufal, chýbali. Server prijal jeho token – bez toho, aby overil, ku ktorému zariadeniu patrí. Dôsledkom bolo, že náhle mohol vidieť údaje zo všetkých zariadení. Efekt bol približne podobný situácii, keby hosť hotela mohol svojím kľúčom od izby naraz otvoriť všetky izby.

Čo môže spôsobiť hacknutý vysávač

Hoci sa hacknutie vysávača môže zdať neškodné alebo kuriózne, informácie, ktoré sa tým môžu sprístupniť, sú veľmi citlivé. Mnohé modely robotických vysávačov totiž vytvárajú digitálne pôdorysy bytu, zaznamenávajú pohyb v domácnosti, časové rozvrhy obyvateľov alebo nahrávajú videá z obytných priestorov.

Tieto údaje by mohli byť zneužité na plánovanie vlámaní, špehovanie obyvateľov alebo analýzu ich návykov. Pohyblivé zariadenie s kamerou sa tak môže ľahko premeniť na akúsi mobilnú sledovaciu kameru priamo v domácnosti.

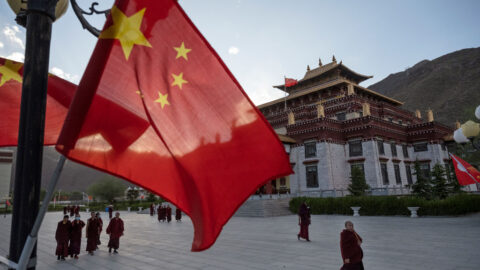

Vo všetkých doteraz spomenutých prípadoch ide o výrobcov z Číny. Za bezpečnostnou medzerou nemusí vždy nevyhnutne stáť pokyn komunistického režimu. Často sa v tom však prejavuje aj všeobecnejší štrukturálny problém výrobcov, ktorí chcú zariadenia rýchlo uviesť na trh – a robia tak na úkor bezpečnosti.

Čínske technológie ako riziko: od robotického vysávača až po „kill switch“ v autobuse

Podobné riziká existujú aj v prípade prepojených vozidiel alebo telekomunikačných sietí, čo v poslednom čase vyostrilo diskusie o technológiách spoločností Huawei či ZTE v mobilných sieťach alebo aj o autobusoch z Číny. Ak je možné zariadenia ovládať na diaľku, teoreticky existuje aj možnosť ich vzdialeného vypnutia alebo sabotáže.

V Nórsku bol napríklad odhalený potenciál pre „kill switch“ v elektrických autobusoch výrobcu Yutong Bus, ktorý je možné aktivovať softvérom a mohol by vyradiť vozidlo z prevádzky. Aj pri šifrovanom spojení so servermi môžu byť údaje z prepojených zariadení na serveri prístupné. Preto sa v poslednej dobe čoraz viac štátov EÚ aj samotný Brusel rozhodli sprísniť pravidlá pre takzvaných vysoko rizikových dodávateľov v kritickej infraštruktúre, napríklad v sieťach 5G.

Článok bol preložený z nemeckej edície Epoch Times

Trénujte si mozog s našimi hrami! Sudoku, šachové úlohy, hľadanie rozdielov, solitaire HRAŤ ▶ ZDIEĽAŤ ČLÁNOK

Povedzte nám svoj názor! Vaša spätná väzba nám pomáha prinášať témy, ktoré vás zaujímajú.